一般認為家庭網路沒有任何值得駭客攻擊的目標,但2016年發生的Mirai殭屍病毒攻擊事件,大大地改變了所有人對智慧居家的安全認知。

以Mirai為例,病毒透過不斷掃描家用物聯網設備,像是無線路由器或攝影機等,第一代病毒只是利用連網設備預設的帳號密碼嘗試登錄,就順利地感染了數以百萬計的家用設備,並且利用這些被感染的設備,成功對電信運營商發起大型分散式阻斷服務攻擊(DDoS攻擊)。過去的DDoS攻擊,通常駭客只能使用數千至數萬台殭屍伺服器來攻擊,只要運營商逐一將IP隔離,便可順利阻擋;但Mirai卻可輕易地發動數百萬台設備,發起超過1TB流量的攻擊,以致許多運營商束手無策。

有鑑於此,各國開始重視物聯網設備的安全,從美國前總統歐巴馬提出的「國家資安行動計劃(Cybersecurity National Action Plan)」,所衍生出的UL2900安全標準,到OWASP的IoT安全十大漏洞,而國內工業局跟資策會彙集產業界意見後推出的《影像監控系統網路攝影機資安標準》也在今年正式上路。另一方面,網路攝影機被植入後門以及家用路由器中毒等安全事件層出不窮,智慧居家安全逐漸上升為國土安全議題,如2017年初D-Link跟華碩的路由器便曾遭美國聯邦貿易委員會(FTC)控告,後來雖達成和解,但美政府重視智慧居家安全的程度可見一斑。

IoT設備將成駭客主要攻擊目標

連網設備使威脅無所不在,為何駭客開始以IoT設備作為目標呢?原因有以下幾點:

1. 同質性設備數量眾多,且遍布全球,例如:一旦破解某品牌攝影機,其他攝影機駭入方法大同小異,可快速擴散病毒。

2. IoT設備永遠連網,所以易攻擊,也是擔任跳板的絕佳目標。

3. IoT設備運算資源少,因此無法安裝傳統防毒或安全防護軟體。

4. IoT設備大多沒有自動更新軟體的功能,舊款軟體上的漏洞容易被滲透。

5. 多數IoT設備支援雲端及App連線,造成駭客更易從App去逆向破解或雲端滲透。

讀者接下來可能要問,為什麼這麼多資安公司,卻無法提供適當的安全防護呢?事實上,目前絕大多數的資安防護技術,仍建立在非常古老的特徵碼掃瞄基礎下,原理是將已捕捉到的病毒樣本行為特徵萃取出來成為病毒資料庫,再比對進來的網路流量及封包。舉例來說,就像是進出機場海關時,海關人員比對通緝犯照片,如果長相跟通緝犯神似,就會被攔下;但若尚未被登錄在通緝犯名單中,或是經過整形易容,便可以順利通關。

特徵碼掃描也遇到相同的問題,以現今病毒攻擊手法變化及散播之快,防毒公司往往來不及公布新的病毒碼,或者病毒碼不斷變形,還未拿到病毒樣本就已掃遍全球,此即為零時差攻擊。再加上物聯網裝置裡面的CPU及記憶體為了節省成本,大多配備僅足夠應付設備使用的最低硬體規格,難以再容納一個龐大的安全防護軟體嵌入,更遑論有儲存龐大病毒資料庫的空間。雖然目前有安全廠商宣稱採用雲端病毒資料庫,掃描引擎只需送上雲端比對即可,但這種做法一方面增加了流量的延遲時間,再來增加使用者對自身隱私是否也被上傳雲端的疑慮,且仍然無法解決零時差攻擊的問題。

智慧居家的安全防護建議

究竟駭客是如何駭入這些成千上萬的設備?通常他們會採購一些目標設備來測試漏洞,這些設備大多為保護機制較弱且有開放外網連入,例如路由器或是網路攝影機。一旦找到攻擊方法,幾乎同類型又保護不全的設備皆會列入攻擊名單中,駭客即可開發出可自動掃描此類IoT裝置的爬蟲程式,然後在網路上四處掃描該裝置的外網漏洞;如果順利入侵家中路由器或攝影機,這些程式則會再透過內網掃描來入侵其他設備,簡直防不勝防。

針對智慧居家使用者的自我防護,筆者建議如下:

1. 盡量使用歐美品牌或台灣品牌有外銷美國實績,有經過認證更佳,通常這些廠商不會建置後門,而且對於出現新的安全漏洞時,也較快釋出更新的軟體或韌體。

2. 更改家中所有設備的預設密碼成為強密碼,如能定期更新密碼會更加安全。

3. 定期更新軟體。

4. 家中筆電及手機應盡量安裝封閉式的作業系統,避免使用開放系統。

5. 務必將不必要的雲服務以及在外遠端透過App連回家中設備的服務關閉,因為這些服務極可能成為駭客程式滲透的漏洞。

6. 勿隨便開啟及回覆不明電子郵件,尤其要確認寄件人的郵件地址,因寄件人名稱可以被偽冒,一定要在寄件人欄位上按滑鼠右鍵確認寄件人地址,筆者就常收到偽裝成微軟或蘋果公司寄來,要求輸入密碼確認的釣魚郵件。

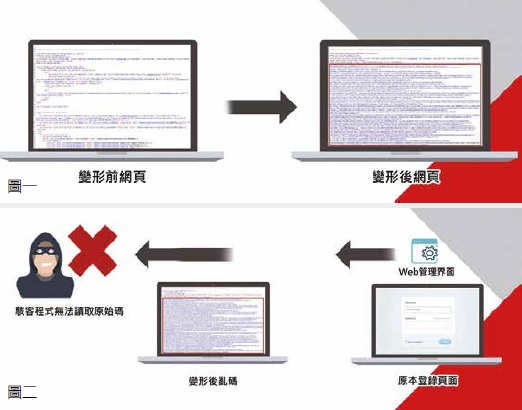

除把握上述要點之外,現在也有許多新創資安公司在研究新的物聯網防護技術。以美國新創公司Forceshield發明的「動態變形網頁(Dynamic Transformation)」技術為例,當使用者用瀏覽器瀏覽經由Forceshield閘道軟體保護的網頁,所看到的網頁原始頁為亂碼,而且每次皆不同 (如圖一),因此將它利用在物聯網設備的管理頁面時,駭客的病毒程式無法讀懂網頁原始碼內容(如圖二),只能放棄攻擊。此種技術不但輕薄短小( 小於2MB),可輕鬆嵌入IoT設備、不須更新特徵碼,相同技術可運用在App及雲端運用上,能擋住大多數殭屍病毒的自動化攻擊,已獲得許多大型網站及IoT設備使用。

隨著IoT裝置持續增加,強化智慧裝置的連網安全已經刻不容緩,期望未來有愈來愈多的新創公司投入IoT安全防護,以滿足用戶安心使用智慧居家設備的需求。